Tatort oder Büro: „Man weiß nie, was einen erwartet“

„Der Job ist spannend“, so Teamchef Gebert, „man weiß nie, was einen erwartet“. Bei der Arbeit ist ein hohes Maß an Gründlichkeit gefragt. Denn am Ende müssen die ermittelten Daten vor Gericht Bestand haben.

IT-Forensiker/innen treten vor Gericht auch als sachverständige Zeugen oder als Sachverständige auf. Bei aller erforderlichen Hartnäckigkeit „muss man aber auch wissen, wann Schluss ist“, meint Gebert. „Manchmal gibt es einfach keine verwertbaren Daten“ und es gilt, sich dem nächsten Fall zu widmen.

Regelmäßig sind die IT-Spezialisten auch direkt am Tatort dabei. Sie helfen z. B. bei Tötungsdelikten den Todeszeitpunkt zu bestimmen, indem sie feststellen, wann der Smart-TV das letzte Mal genutzt oder wann mit wem per Handy gechattet wurde. Hilfreich kann ihre Anwesenheit auch sein, wenn ein Rechner am Tatort noch eingeschaltet ist. Sie setzen dann einen so genannten „Mouse-Jiggler“ ein. Dieses Gerät imitiert die Mausbewegung der Hand und verhindert so, dass eine Bildschirmsperre greift. Sind die Daten erst einmal gesperrt oder sogar verschlüsselt wird es kompliziert.

Große Bandbreite an Softwaretools und Werkzeugen

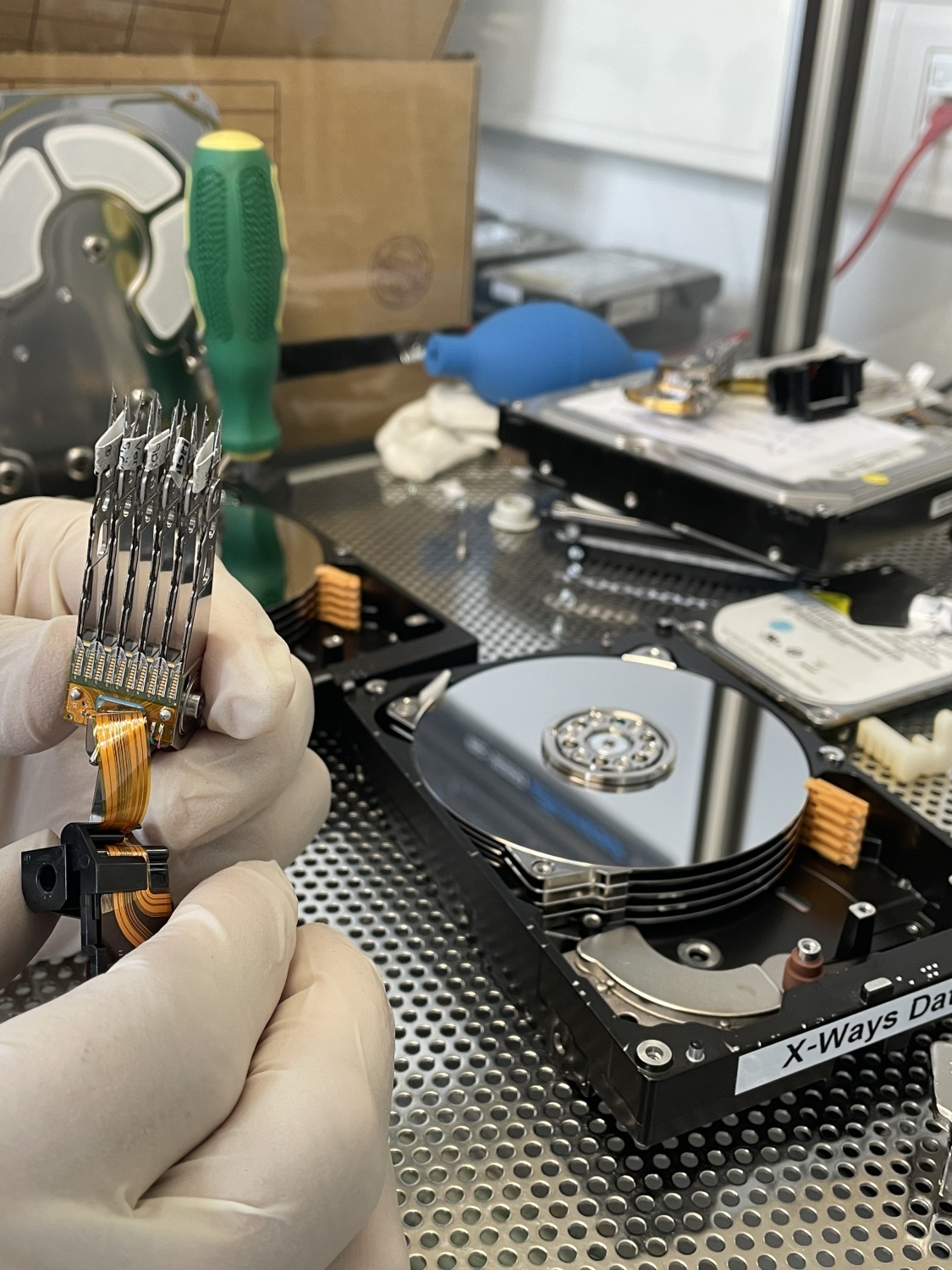

Innerhalb des Teams gibt es Spezialisierungen wie die Mobilfunk- oder Windowsforensik. Die genutzte Software ist anspruchsvoll in der Nutzung, wurde teilweise selbst entwickelt. Um die Daten zu extrahieren ist der „Writeblocker“ das wichtigste Werkzeug. Über dieses Gerät lassen sich Informationen auslesen, ohne dass Daten beim Anschließen überschrieben werden. Damit bleiben wichtige Inhalte unberührt, z. B. die Information, wann das Gerät das letzte Mal eingeschaltet wurde.

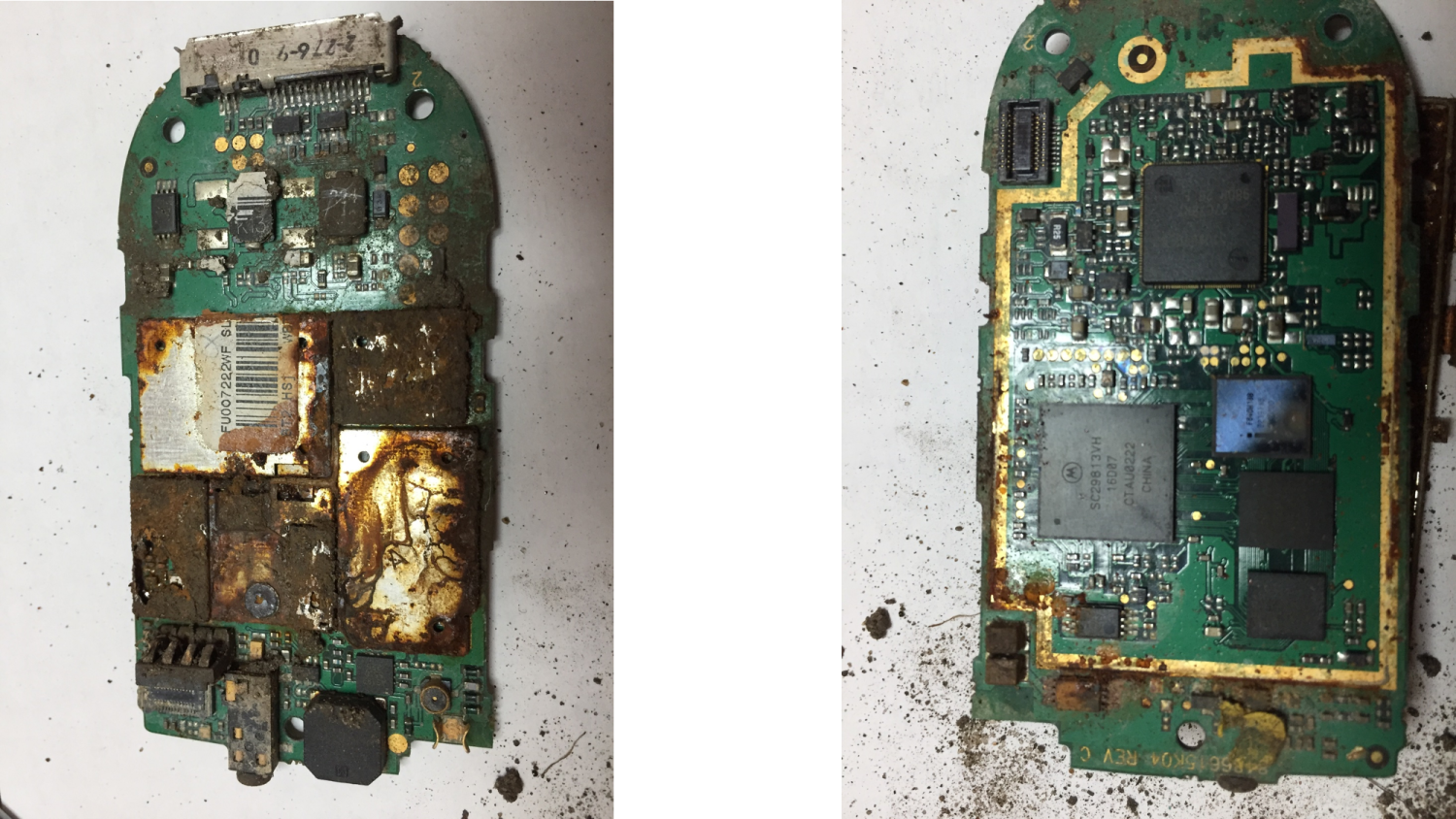

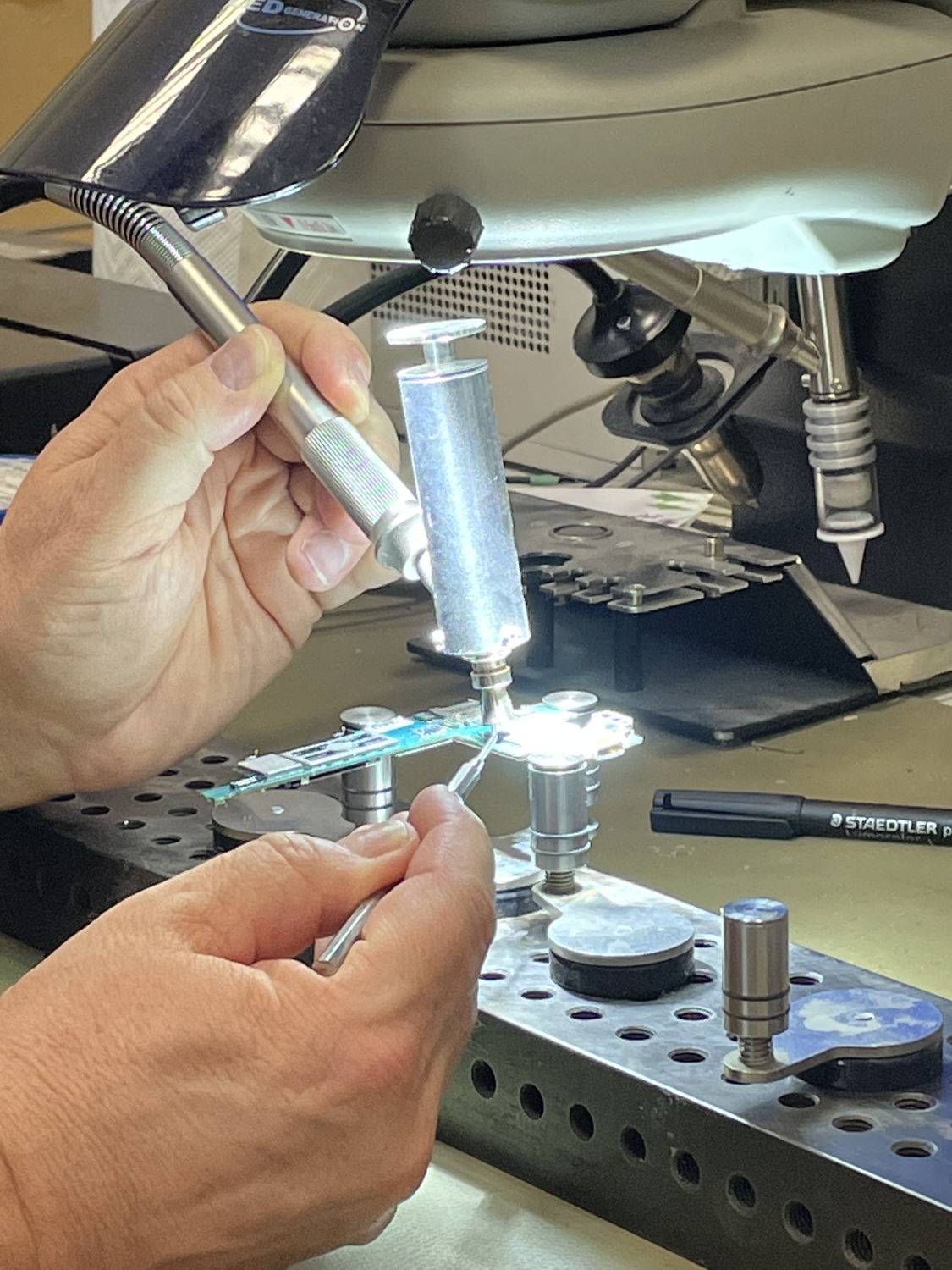

Die genutzten Tools reichen von Miniaturwerkzeugen für Handys bis hin zu Lötkolben oder überdimensionierten Spezialfräsen. Mit diesen Werkzeugen geht es an das so genannte „Chip-Off-Verfahren“. Mit großer Präzision werden hier die Speicherchips mechanisch aus den Geräten gelöst, um sie später auszuwerten.